上一期我们讲了关于 OceanBase 安全审计的《身份鉴别》和《用户管理与访问控制》 两个部分,OceanBase 的安全机制介绍其支持传输加密,今天我们主要来实践一下如何配置传输加密以及验证是否真的加密。

作者:金长龙

爱可生测试工程师,负责 DMP 产品的测试工作。

作者:陈慧明

爱可生测试工程师,主要参与 DMP 和 DBLE 自动化测试项目。

本文来源:原创投稿

* 爱可生开源社区出品,原创内容未经授权不得随意使用,转载请联系小编并注明来源。

OceanBase 的安全机制介绍其支持传输加密,今天我们主要来实践一下如何配置传输加密以及验证是否真的加密。

环境准备

- 企业版 OceanBase 4.1 集群(3 节点) + OBProxy

- 配置 CA、服务端、客户端证书

OceanBase 社区版也可以实现。

OBServer 传输加密

2.1 开启加密

OceanBase 传输加密的开启通过多个配置项配合使用。

通过 root 用户登录 sys 租户

指定私钥/证书/CA 证书的获取方式

alter system set ssl_external_kms_info = '

{

"ssl_mode":"file"

}';

配置 MySQL 端口 SSL 通信

alter system set ssl_client_authentication = 'TRUE';

# 配置为 TRUE 后,MySQL 通信 SSL 即时开启。

配置 RPC 通信的 SSL 白名单

由于 OBServer 之间 TCP 连接都是长连接,因此需要重启 OBServer 后 RPC SSL 加密通信才能开启。

# RPC 通信 SSL 需要配置白名单。

# 整个集群都开启。

alter system set _ob_ssl_invited_nodes='ALL';

# 指定 IP 的 OBServer 开启 SSL。

alter system set _ob_ssl_invited_nodes='135.xxx.xx.xx, 128.xxx.xx.xx';

2.2 验证加密

MySQL 端口(2881)

通过 \s 查看。

抓包。

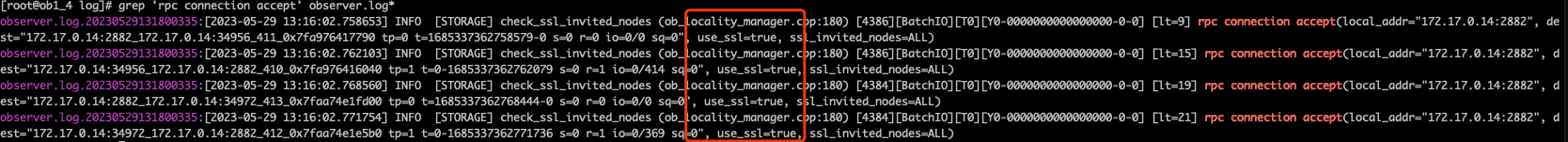

RPC 端口(2882)

日志检索 rpc connection accept,查看 use_ssl 的值是 True 还是 False。

抓包。

ODP 传输加密

使用了 OBProxy 之后,客户端跟 OceanBase 建立加密连接,实际是跟 OBProxy 建立加密连接,然后 OBProxy 跟 OBServer 再建立加密连接。 按照这个理解,前面服务端 OceanBase 集群开启 SSL 客户端认证也是个必要的前提了。

3.1 开启加密

- 使用 OBProxy 的

root@proxysys账号登录。 - 设置证书、公钥、私钥。

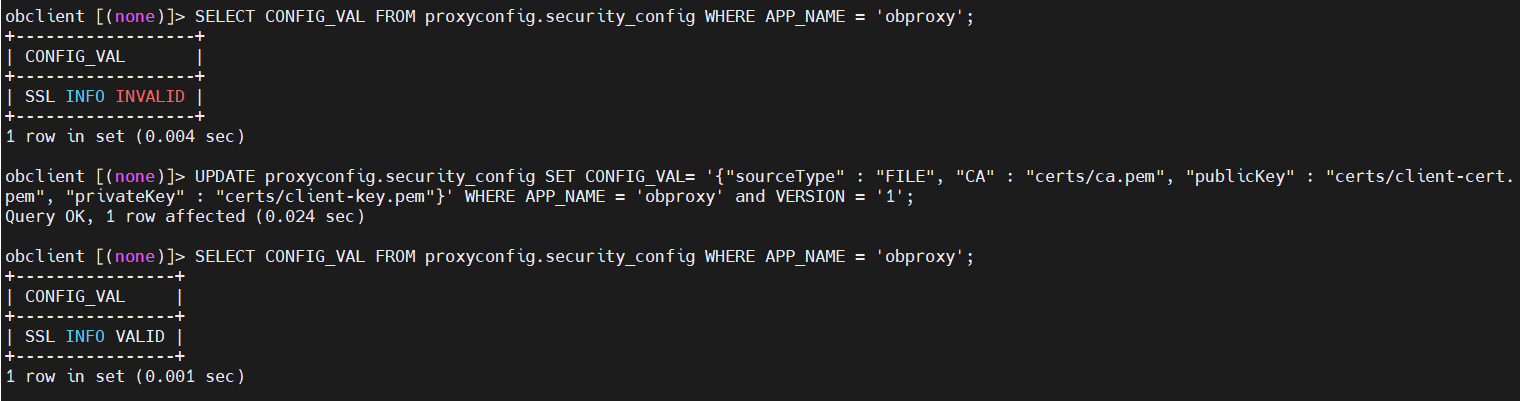

UPDATE proxyconfig.security_config SET CONFIG_VAL= '{"sourceType" : "FILE", "CA" : "certs/ca.pem", "publicKey" : "certs/client-cert.pem", "privateKey" : "certs/client-key.pem"}' WHERE APP_NAME = 'obproxy' and VERSION = '1';

注意:这里配置的公钥和私钥,是前面生成的 Client 端证书,而不是 Server 端的。因为 OBProxy 作为客户端和服务端链路中间重要的一环,是客户端的“服务端”,同时也是 OceanBase 服务端的“客户端”。

检查是否设置成功。

配置客户端和 OBProxy 开启 SSL 连接。

alter proxyconfig set enable_client_ssl=true;

配置 OBProxy 和 OBServer 开启 SSL 连接。

alter proxyconfig set enable_server_ssl=true;

用业务租户的管理员账户登录,设置 SSL 白名单。

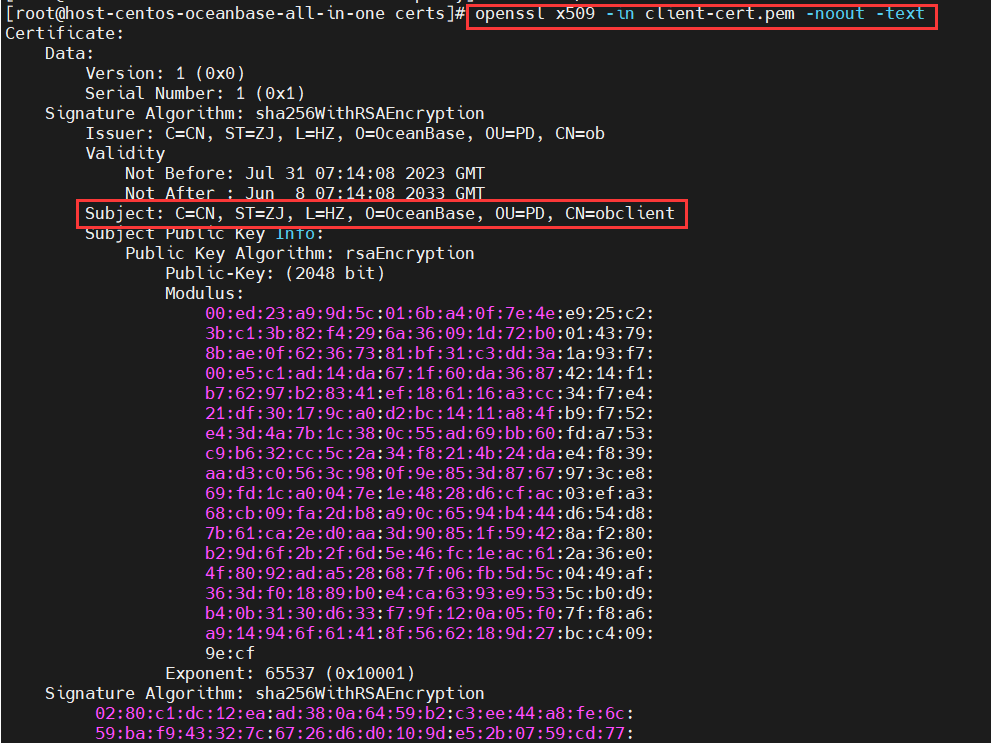

alter system set ob_ssl_invited_common_names="obclient";

# 这个参数是租户级别的,需要在要连接的租户里设置,立即生效,不需要重启实例或者集群。

注意:

ob_ssl_invited_common_names的值要设置成和 Client 端证书 subject 中的cn(common name)字段一致。

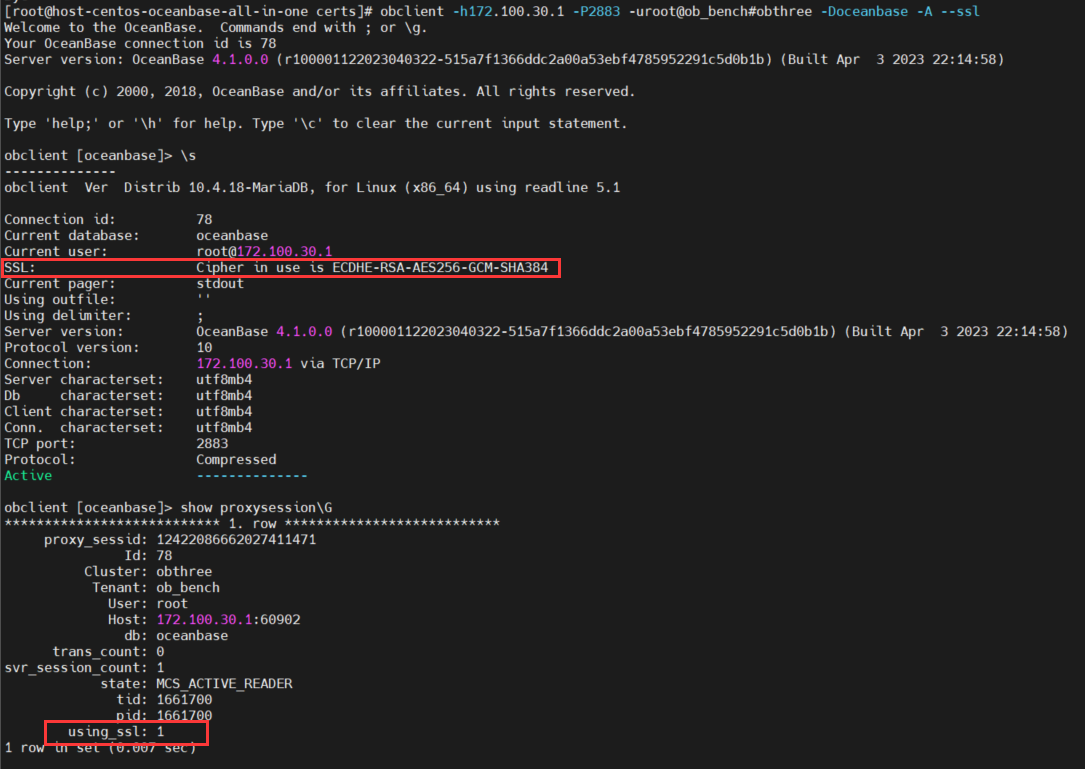

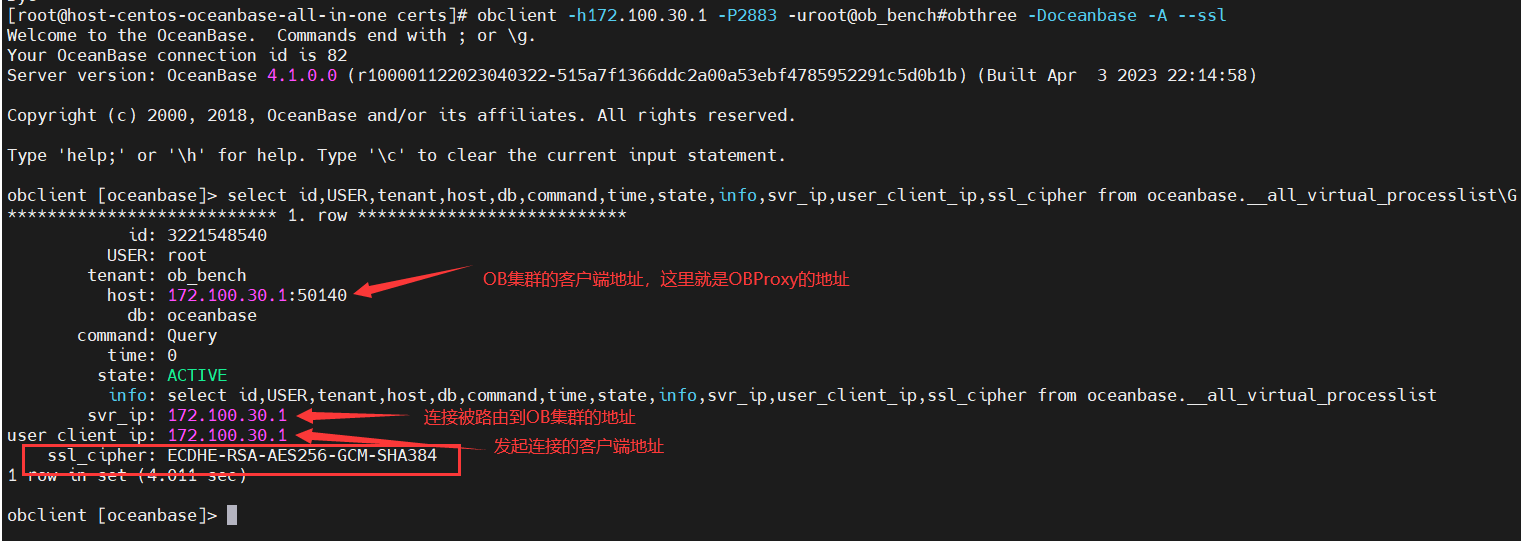

3.2 验证加密

客户端和 OBProxy 的连接

OBProxy 和 OBServer 的连接

总结

实际配置和验证的过程也踩了几个坑,还是要结合文档多加理解和消化。